Les 17 & 18 juin, AlgoSecure sera présent au CoTer numérique.

Podcast | La Box du RSSI avec Hicham Ben Hassine

Dans l’épisode 10 de La Box du RSSI, Hicham Ben Hassine, CEO et CTO d’AlgoSecure, se prête à l’exercice d’un échange riche et sincère autour de la cybersécurité sur son parcours, et de la manière dont il accompagne les entreprises dans la sécurisation de leurs systèmes d’information. Un échange qui illustre parfaitement la mission d’AlgoSecure : contribuer à la sécurité informatique, en favorisant l’humain et le partage de connaissances.

Introduction au bruteforce de mots de passe web

Les attaques par force brute visent à tester un grand nombre de combinaisons pour accéder à des services exposés sur internet. Cet article explore les outils utilisés, les protections existantes et les moyens de les contourner.

AlgoSecure au Forum In Cyber (FIC) 2025

Les 1, 2 et 3 avril 2025, AlgoSecure sera présent au Forum In Cyber (FIC) à Lille !

DevSecOps, bonnes pratiques de sécurité de développement et levier d’innovation

DevSecOps place la sécurité au centre du processus de développement du logiciel : faire de chaque développeur un acteur de la sécurité. Explications.

Certification ISO 27001 et implémentation du SMSI : guide et conseils

Cet article s’adresse aux professionnels (DSI, RSSI, Risk manager, ingénieur SI & SSI) et aux étudiants souhaitant comprendre la norme et voulant savoir concrètement comment mettre en place un système de management de la sécurité de l’information « SMSI » conforme aux exigences de la norme ISO 27001.

Les tests d'intrusion dans le cadre du programme Ségur numérique : une clé pour la cybersécurité des systèmes de santé

Présentation du programme Ségur numérique avec Algosecure. Ce que c'est, son financement et son déroulement.

Comprendre l'OWASP

L'OWASP joue un rôle crucial en fournissant des outils et des normes pour sécuriser les applications web contre les cyberattaques. Voici une revue complète des projets et de son action.

Application de Splunk pour la sécurité... routière !

Création d'un radar de vitesse à partir de données de capteurs récupérées par des cartes Arduino et transmises à Splunk.

DORA et les Threat-Led Penetration tests (TLPT)

Dans son article 26, DORA aborde les tests avancés d’outils, de systèmes et de processus de TIC sur la base de tests de pénétration fondés sur la menace (TLPT = Threat-Led Penetration Test). Cet article vous éclaire sur le sujet.

Les audits PASSI en 10 questions

Les audits PASSI (Prestataire d'Audit de la Sécurité des Systèmes d'Information) sont les audits approfondis de la sécurité informatique réalisée par des prestataires certifiés par l'ANSSI (Agence Nationale de la Sécurité des Systèmes d'Information). Mais que recouvre un audit PASSI ? Pour vous éclairer, nous abordons dans cet article 10 questions clés sur les audits PASSI.

Introduction au Command and Control (C2)

Cet article explore le fonctionnement des serveurs Command and Control , utilisés par les attaquants et les opérateurs Red Team pour gérer à distance les machines infectées, exécuter des instructions et extraire des données, avec des démonstrations d'un C2 open-source.

Politique de sécurité des mots de passe : les points essentiels

Au cœur du processus d'authentification, les mots de passe sont un élément central à maîtriser. Rappel des points essentiels d'une politique de mot de passe robuste.

La cybersécurité dans les collectivités : enjeux, cadre réglementaire, objectifs

La cybersécurité dans les collectivités demande une prise de conscience collective et l’élaboration d’une gouvernance et de mesures pour sécuriser les données et les services de nos infrastructures.

1ère édition de LUGDU’HACK !

Les équipes d’Algosecure s’associent à celles d’Elysium Security pour proposer un événement 100 % lyonnais dédié à la cybersécurité sous un format inédit.

La directive NIS 2, c’est quoi ?

Explication sur la directive NIS 2, sa supervision par l’ANSSI, sa transposition en droit français, sa date d’entrée en vigueur, ses points communs avec l’ISO 27001...

European Cyber Cup, retour d’expérience de notre pentester Tristan

Aujourd’hui, interview de Tristan, pentester chez AlgoSecure. Il a eu l’occasion de participer les 27 & 28 mars à l’European Cyber Cup (EC2) lors du forum InCyber à Lille Grand Palais. Voici son retour ;)

Rencontre avec Gilles, pentester

Entretien avec Gilles, pentesteur et membre de la red team chez AlgoSecure.

AlgoSecure nomme Didier Bénet au poste de Directeur Général

Nomination de Didier Bénet au poste de Directeur Général d’AlgoSecure.

TIBER-EU : vers une cybersécurité proactive et adaptative ?

Qu'est-ce que TIBER-EU ? Explications sur cette norme développée par la Banque Centrale Européenne pour les audits Red Team.

Anticiper la transition de l'ISO 27001:2013 à l'ISO 27001:2022 : une nécessité stratégique

La certification ISO 27001 a été actualisée en 2022. La nouvelle version répond à un besoin d’adaptation à de nouveaux facteurs de risques. Nous vous la présentons dans cet article.

Historique des attaques par corruption de mémoire (1972 à 2005)

Dans cet article, nous vous proposons de revoir les attaques par corruption de mémoire en observant les différentes utilisations, attaques et mitigations.

15 ans Algosecure - rétrospective sur l’inauguration

Le jeudi 9 novembre 2023, AlgoSecure a fêté ses 15 ans et inauguré ses nouveaux locaux à Villeurbanne. Une journée riche en conférences, en échanges et surtout en bonne humeur.

EASM – Gestion de la surface d’attaque externe : de quoi parle-t-on ?

La surface externe d'attaque, également connue sous le nom de « surface d'attaque numérique », représente toutes les vulnérabilités potentielles qu'un attaquant peut cibler depuis l'extérieur de l'entreprise pour tenter d'en compromettre la sécurité.

Owasp Pentest : présentation de l’OTG ou WSTG

L’Open Web Application Security Project (OWASP) est une communauté internationale dont l’objectif principale est d’améliorer la sécurité des logiciels applicatifs. Focus sur cette communauté, leurs publications et leurs conseils.

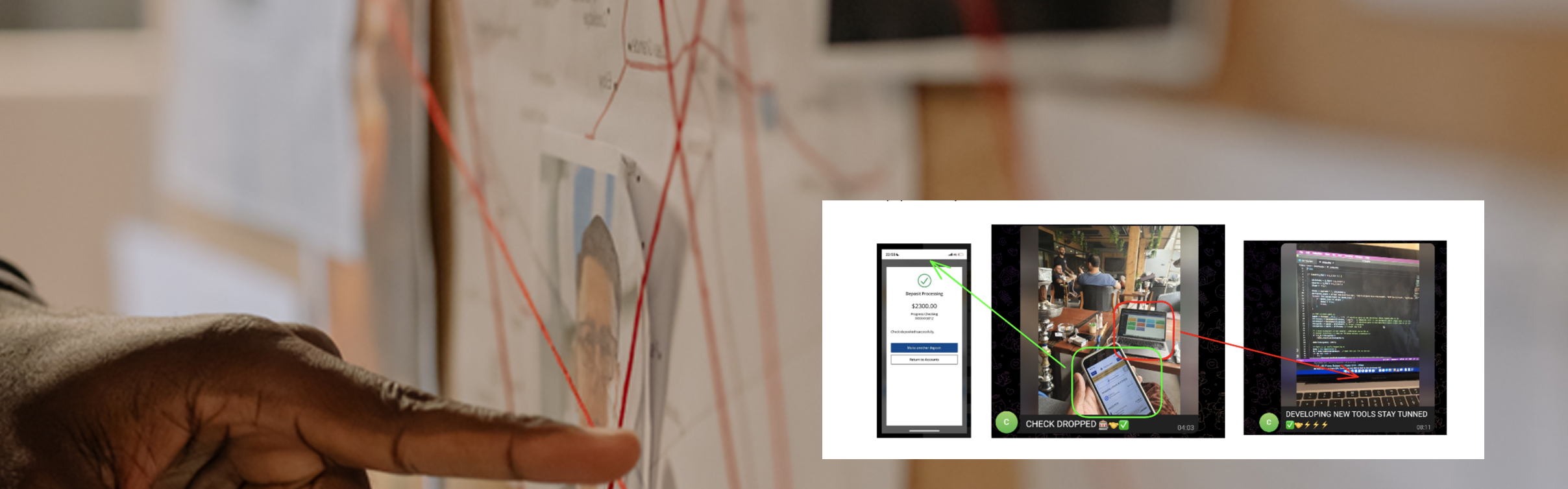

Investigation Phishing - OSINT

Un exemple d'investigation menée suite à la réception d'un email de phishing. Rétroingénierie puis investigation OSINT permettront de remonter jusqu'à l'attaquant.

Universités d'été Hexatrust 2023

AlgoSecure participera à la 9ème édition des Universités d'Hexatrust, qui se tiendra le mardi 19 septembre 2023 au Centquatre. L'équipe vous accueillera sur son stand pour discuter de vos besoins.

AlgoSecure au DPO Forum de Lyon 5 septembre

Le Cyberscore est un label mis en place pour que les utilisateurs puissent apprécier, en un simple coup d’œil, la sécurité et le respect des données d’un service. Notre article vous l'explique.

Le « Cyberscore », un nouvel indicateur pour protéger les utilisateurs en ligne

Le Cyberscore est un label mis en place pour que les utilisateurs puissent apprécier, en un simple coup d’œil, la sécurité et le respect des données d’un service. Notre article vous l'explique.

SecNumCloud, c’est quoi ?

Cet article présente le label SecNumCloud qui a été créé pour les fournisseurs cloud de confiance à l'initiative de l'ANSSI.

Specialists in information security and pentest in Lyon, Paris, Saint-Etienne and throughout France

You've enabled "Do Not Track" in your browser, we respect that choice and don't track your visit on our website.